昆山某企业送修一台HR服务器感染id-CEE45530.[bitlocker@foxmail.com ].wiki勒索病毒,服务中所有文件全部被勒索病毒软件加密,需要恢复HR服务器的人士管理系统数据库。

数据库版本MS SQL Server 2008 R2,需要修复的数据库物理文件

D1_2012_B.mdf.id-CEE45530.[bitlocker@foxmail.com ].wiki

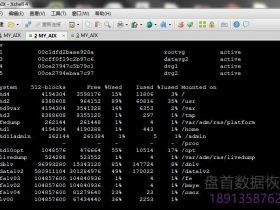

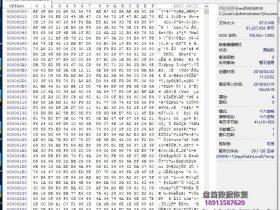

工程师使用WINHEX软件分析勒索病毒程序将数据库物理文件MDF的前639页和最后20个页面全部被填充十六进制00,且客户没有旧的数据库备份作为参考库。我们使用语句配合专业的SQL分析程序成功把各个数据表、系统表、导入到的新的数据库中,手工修复视图、函数、表结构。经过几个小时的努力成功将数据库修复完成,经HR软件公司工程师亲自安装测试,各模块全部正常运行,完美交付客户投入生产环境,为客户节省了大量金钱(黑客勒索费用太高)也节省了大量时间,因数据库系统被黑影响了企业的正常生产运营。

![id-CEE45530.[bitlocker@foxmail.com ].wiki勒索病毒加密的MS SQL数据库修复成功](https://www.nxssd.com/wp-content/uploads/2020/05/1.png)

![id-CEE45530.[bitlocker@foxmail.com ].wiki勒索病毒加密的MS SQL数据库修复成功](https://www.nxssd.com/wp-content/uploads/2020/05/2-1.png)

![id-CEE45530.[bitlocker@foxmail.com ].wiki勒索病毒加密的MS SQL数据库修复成功](https://www.nxssd.com/wp-content/uploads/2020/05/3-6.png)

![id-CEE45530.[bitlocker@foxmail.com ].wiki勒索病毒加密的MS SQL数据库修复成功](https://www.nxssd.com/wp-content/uploads/2020/05/4-6.png)

![id-CEE45530.[bitlocker@foxmail.com ].wiki勒索病毒加密的MS SQL数据库修复成功](https://www.nxssd.com/wp-content/uploads/2020/05/5-6.png)

- 工程师微信二维码

- 微信扫一扫添加好友可直接咨询数据恢复相关问题

-

- 关注盘首微信小程序

- 扫描微信小程序查看大量数据恢复技术视频教程

-

![id-CEE45530.[bitlocker@foxmail.com ].wiki勒索病毒加密的MS SQL数据库修复成功](https://www.nxssd.com/wp-content/uploads/2020/05/6-6.png)

![.id-A25E9F46.[tikowe@cock.li].arrow后缀名的勒索病毒加密数据库恢复成功](https://www.nxssd.com/wp-content/themes/begin/prune.php?src=https://www.nxssd.com/wp-content/uploads/2020/05/成功恢复-扩展名为-id-a25e9f46-tikowecock-li-arrow的勒索病毒加密数据库-280x210.jpg&w=280&h=210&a=&zc=1)

![.arrow后缀名的数据库被勒索病毒感染成功恢复id-4E3C556B.[tikowe@cock.li].arrow](https://www.nxssd.com/wp-content/themes/begin/prune.php?src=https://www.nxssd.com/wp-content/uploads/2020/05/arrow勒索病毒后缀名完全恢复id-4e3c556b-tikowecock-li-arrow-280x210.png&w=280&h=210&a=&zc=1)